微軟八月Windows累積更新已修復Secure Boot GRUB漏洞

本文來自cnBeta

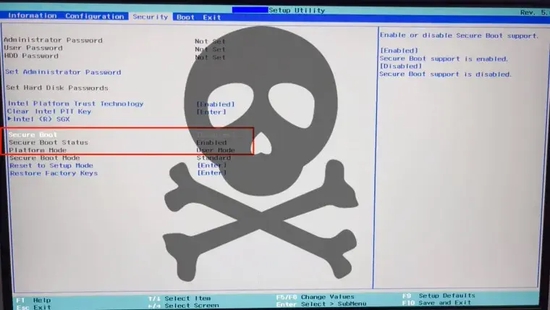

在本月的補丁星期二活動日中,微軟面向尚處於支持狀態的 Windows 系統發佈了累積更新。安全方面,累積更新 KB5012170 增強了 Secure Boot DBX 的防護能力。Secure Boot DBX 基本上就是目前發現可破壞設備的 UEFI 可執行文件黑名單。

在本次 KB5012170 更新中爲 DBX 中添加了目前已知的漏洞 UEFI 模組,意味着在本次更新之後將不會再允許執行。而本次阻止的最出名漏洞就是名爲 BootHole 的GRand Unified Boot Loader(GRUB)漏洞。

微軟官方公告解釋了攻擊的工作原理:

Microsoft 知道 Linux 常用的 GRand Unified Boot Loader (GRUB) 中的一個漏洞。此漏洞被稱爲“There’s a Hole in the Boot”,可能允許繞過安全啓動。

要利用此漏洞,攻擊者需要在安全啓動配置爲信任 Microsoft 統一可擴展固件接口 (UEFI) 證書頒發機構 (CA) 的系統上擁有管理權限或物理訪問權限。攻擊者可以安裝受影響的 GRUB 並在目標設備上運行任意引導代碼。成功利用此漏洞後,攻擊者可以禁用進一步的代碼完整性檢查,從而允許將任意可執行文件和驅動程序加載到目標設備上。

[。。。]

更新:2022 年 8 月 9 日

Microsoft 已發佈獨立的安全更新 5012170,以針對此通報中描述的漏洞提供保護。

本次更新適用於以下 Windows 和版本

● Windows Server 2012

● Windows 8.1 and Windows Server 2012 R2

● Windows 10, version 1507

● Windows 10, version 1607 and Windows Server 2016

● Windows 10, version 1809 and Windows Server 2019

● Windows 10, version 20H2

● Windows 10, version 21H1

● Windows 10, version 21H2

● Windows Server 2022

● Windows 11, version 21H2 (original release)

● Azure Stack HCI, version 1809

● Azure Stack Data Box, version 1809 (ASDB)