谷歌曝iPhone重大漏洞:無需接觸手機 2分鐘即可“隔空”破解數據

原標題:谷歌曝iPhone重大漏洞:無需接觸手機,2分鐘即可“隔空”破解所有數據

來源:新智元

據外媒報道稱,來自谷歌研究員比爾,發現了蘋果手機等設備存在重大漏洞:無需接觸IPhone就可以獲取一切信息。比爾用6個月的時間成功控制了隔壁房間的一臺蘋果手機,入侵過程只要2分鐘左右,就可以訪問手機上的所有數據。

你一定看過電影或者遊戲中出現的某些鏡頭,一個黑客可以在不接觸任何設備的情況下立即接管別人的設備。

但通常來講,這些場景都是‘Unreal’的。

但就在最近,谷歌 Project Zero(GPZ) 項目安全研究員伊恩 · 比爾,經過六個月的研究,成功地建立了‘一個可以穿越的漏洞,能夠完全控制周圍的任何 iPhone’。

GPZ 是谷歌的一個安全研究小組,其任務是找出所有流行軟件的漏洞,包括微軟的 Windows 10到谷歌的 Chrome 和 Android,以及蘋果的 iOS 和 macOS。

直到今年的5月份,所有蘋果 iOS 設備還都很容易受到‘zero-click exploit’的攻擊,這樣黑客就可以遠程獲得完全的控制權。

這個漏洞可以讓攻擊者遠程重啓並完全控制他們的設備,包括閱讀電子郵件和其他信息,下載照片,甚至可能通過 iPhone 的麥克風和攝像頭監視和監聽用戶。

只用了兩分鐘,黑客就完成了整個攻擊過程,拿到內核內存的讀寫權限。

Google安全團隊 Project Zero 在最近發佈的一份名爲《iOS zero-click》的漏洞報告中表示:黑客可以直接透過iPhone設備在WiFi網絡環境下展開協議進行漏洞攻擊。

直接透過 Air Drop 竊取監聽信息,整個過程只要幾秒鐘就能攻擊內核取得讀寫權限,並可以開啓iPhone的鏡頭和麥克風實現監控設備的一舉一動。

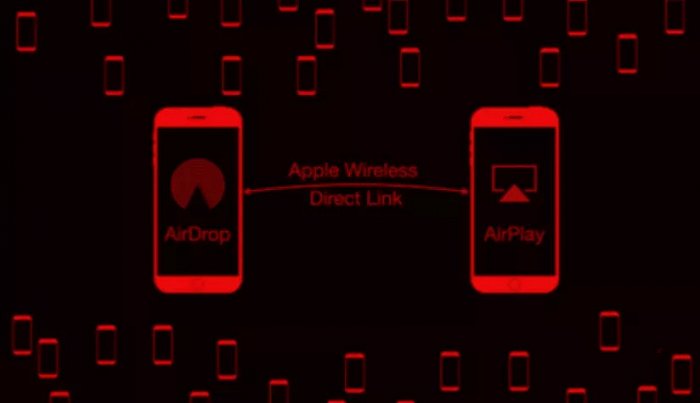

爲何iPhone 會被攻擊?一切源於AWDL底層協議

研究人員表示,現在的 IPhone、 iPad、 Mac 和Watch均使用了一種名爲‘蘋果無線直接鏈接’(Apple Wireless Direct Link,AWDL) 的協議,爲 Air Drop 等功能創建網狀網絡,這樣就可以輕鬆地將照片和文件傳輸到其他 iOS 設備和 Sidecar 第二屏幕等。

圖:Sidecar

研究人員不僅找到了利用這一點的方法,還找到了一種強迫 AWDL 打開的方法,即使它之前是關閉的。

儘管 Air Drop 和 AirPlay 非常有用和方便,但它們的AWDL底層協議也構成了重大的安全風險,目前有超過12億臺蘋果設備使用該協議。

而且事實證明,AWDL 有幾個漏洞,能夠實現不同類型的攻擊,其中一些可能非常嚴重。

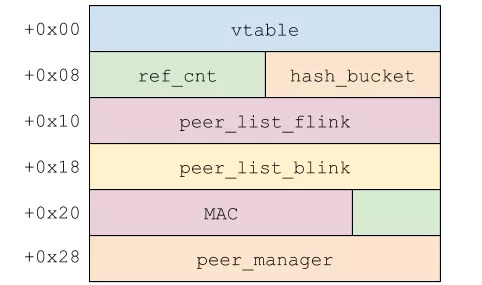

Apple Wireless Direct Link (AWDL) 是蘋果在 2014 年推出的一種協議,在蘋果生態系統中實現設備間通信方面發揮着關鍵作用。它的工作原理如下:

每個 AWDL 節點會發出一個可用性窗口(AWs)序列,表明它已準備好與其他 AWDL 節點通信,而一個被選中的主節點會同步這些序列。在 AWs 之外,節點可以將它們的 Wi-Fi 調到不同的頻道,以便與接入點進行通信,或者關閉它以節省能源。

一旦AWDL包含漏洞,就可以使攻擊者能夠跟蹤用戶、損害設備或攔截通過MitM攻擊在設備間傳輸的文件。

雖然大多數蘋果終端用戶可能沒有意識到該協議的存在,但是 AWDL 是蘋果公司 AirPlay 和 Air Drop 等服務的核心,而且蘋果公司已經默認在其銷售的所有設備上包含了 AWDL,如 Mac、 IPhone、 Ipad、蘋果手錶、蘋果電視和 HomePods。

這個漏洞還有可能讓惡意團體接觸到 iPhone 的麥克風和攝像頭,同時完全控制附近的任何 iPhone,並查看所有的照片,閱讀所有的電子郵件,複製所有的私人信息,並實時監控發生的一切。

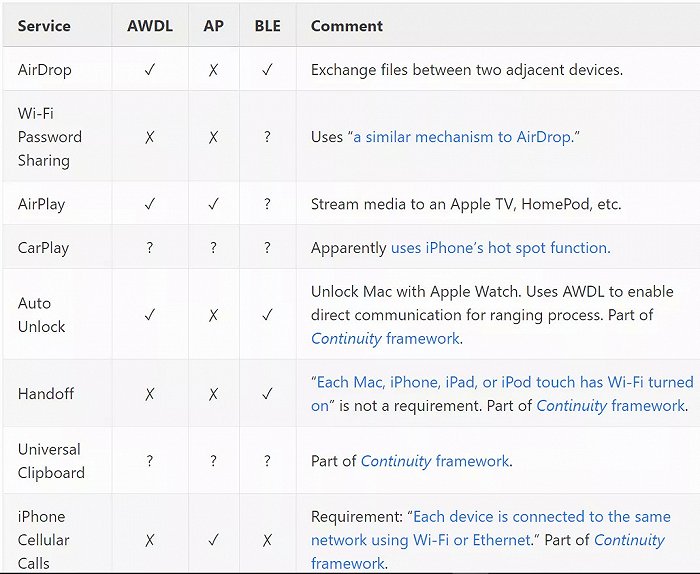

目前在使用AWDL的服務有:

AWDL 由藍牙激活的,這意味着當用戶在使用藍牙時,會激活周圍所有 Apple 設備的 AWDL 接口,而攻擊者正好趁機而入,竊取你的信息。

而並不是所有人都會時常打開藍牙功能,所以,這個時候,攻擊者就需要找到一個可以強制 AWDL 打開的方法。

比爾是如何破解的:嘗試6個月,入侵2分鐘

比爾用了六個月的時間進行了實驗嘗試。

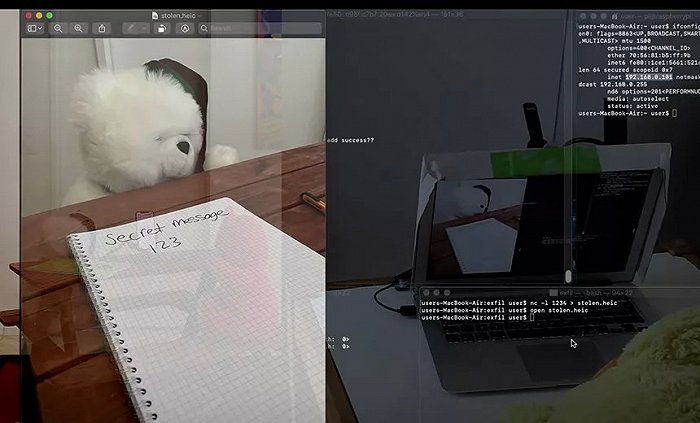

他還發布了一個演示,展示了他如何能夠‘遠程觸發一個未經身份驗證的內核內存損壞漏洞,導致所有 iOS 設備在無線接近的情況下重啓,而不需要用戶交互’。

AWDL 漏洞本身是由於常見的內存安全缺陷,比爾稱之爲‘相當微不足道的緩衝區溢出’ ,因爲蘋果開發人員在蘋果 XNU 內核的 C + + 代碼中出現了編程錯誤。

在這種情況下,比爾不需要 iOS 系統中的一系列漏洞來控制易受攻擊的 iPhone。

由於無線芯片同一時間只能工作在一個信道上,所以 AWDL 會使用跳頻技術,在不同的 time-slot,分別跳到 en0 接口的工作信道和 awdl0 接口的工作信道。

另外,每次awdl0 接口被激活時,都會使用一個新的隨機生成的 MAC 地址。

比爾還建立了一個遠程任意內存讀寫基元來激活 AWDL 接口,成功激活後,可利用 AWDL 緩衝區溢出來訪問設備,並以 root 用戶身份運行植入程序,可以看到,在啓動後的幾秒鐘就可獲得內核內存的讀寫權限。

到了這一步,可以說基本上就已經實現了攻擊。

緊接着,當比爾將程序植入後,他就可以隨意調用設備的信息了,包括電子郵件、照片、消息等,而這個過程大約只需要兩分鐘的時間,並且用戶來說,對這一過程是毫無感知的。

不過值得慶幸的是,目前還沒有證據表明這個漏洞被黑客非法使用過。所以,果粉們暫時不要過分擔心。

而蘋果公司也並不否認這個漏洞的存在。在發佈的 iOS 13.5 正式版中,已經修復了 AWDL 漏洞,各位只要更新至 iOS 13.5 或以上版本,就不必擔心以上的問題了~

參考鏈接:

https://www.theverge.com/2020/12/1/21877603/apple-iphone-remote-hack-awdl-google-project-zero