微軟Windows Hello曝漏洞!外接一個USB攝像頭,分分鐘破解你的電腦

歡迎關注“新浪科技”的微信訂閱號:techsina

文/金磊

來源:量子位(ID:QbitAI),

Windows Hello,相信大家都不陌生了。

畢竟一度被稱爲“最簡單的登錄方式”——刷個臉,電腦就可以立馬解鎖。

只需外接一個USB攝像頭,2幀圖像。

然後“啪的一下”,就進來了……

Windows Hello最近不太好

人臉解鎖,近幾年可以說是越發的普及。

像蘋果的iPhone和iPad,就可以利用自帶的前置攝像頭來解鎖。

但Windows電腦的人臉識別解鎖,不僅可以用自帶攝像頭,也可以與第三方網絡攝像頭一起工作。

於是,這一點就成功引起了安全公司CyberArk一名研究員的注意。

他認爲:老式的網絡攝像頭,在收集和傳輸數據過程中,安全性是比較差的。

目前市場上很多刷臉解鎖,利用的都是RGB人臉解鎖方法。

但網絡攝像頭除了有RGB傳感器之外,還擁有紅外傳感器。

於是這名研究員便對Windows Hello做了一番研究。

真是“不看不知道,一看嚇一跳”。

他驚奇地發現:Windows Hello甚至不看RGB數據。

什麼意思?

黑客只需向PC發送兩幀,就可以直接騙過你的Windows Hello。

其中一幀是目標的真實紅外捕捉數據,而另一幀是空白黑幀。

第二幀是用來欺騙Windows Hello的有效性驗證的。

操作也可以說是相當簡單了。

外接一個USB網絡攝像頭,傳送一個圖像,Windows Hello就會誤以爲“哦!主人出現了”……

對此,這名研究員做出瞭如下解釋:

我們試圖去找人臉識別中最脆弱的環節,以及看看什麼方法是最有意思、最容易的。

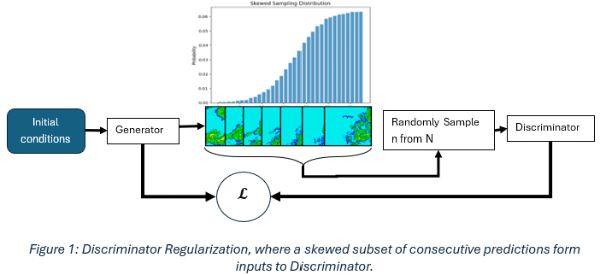

我們創建了一個完整的 Windows Hello 面部識別流圖,發現“黑掉”它最簡單的方法,就是假裝一個攝像頭。

這是因爲整個系統都依賴於它的輸入。

微軟回應:已出補丁

這種破解方式,聽上去確實有些簡單可行了。

於是,微軟這邊也立即作出了回應:這是Windows Hello安全功能的繞過漏洞(bypass vulnerability)。

並且在本月的13日,已經發布了補丁來解決這一問題。

但是CyberArk公司對用戶還是做出了這樣的建議:建議採用增強後的Windows Hello登錄方式。

這種方式是採用了微軟“基於虛擬化的安全”,來對Windows Hello 的面部數據進行加密。

而且這些數據是在內存保護區被處理的,這樣一來,數據就不會被篡改了。

那麼接下來的一個問題是,CyberArk爲什麼要選擇攻擊Windows Hello?

對此,公司的解釋如下:從行業角度來看,研究人員對PIN破解和欺騙指紋傳感器等方式,已經做過大量的研究工作了。

其次,Windows Hello所涵蓋的用戶數量可以說是相當龐大了。

據微軟去年5月的數據,這個服務擁有超過1.5億用戶;而去年12月,微軟更是表示:84.7%的 Windows 10用戶,使用 Windows Hello 登錄。

但或許你更關心的一點是,自己是否會受到影響。

就目前來看,這方面的擔憂也是大可不必了。

因爲這種攻擊方法只是聽起來簡單,但對於不是黑客出身的人來說,實現起來還是有困難的。

包括網友們也留言道:是很酷的一種方法,但普通用戶無需擔心。

最後,這位研究員表態道:

這種攻擊方式我們早就知道了,對於微軟還是挺失望的。

他們對攝像頭的安全性、可信度,沒有做更嚴格的要求。