谷歌工程師無奈曝出TP-LINK漏洞 曾提前90天上報未被理睬

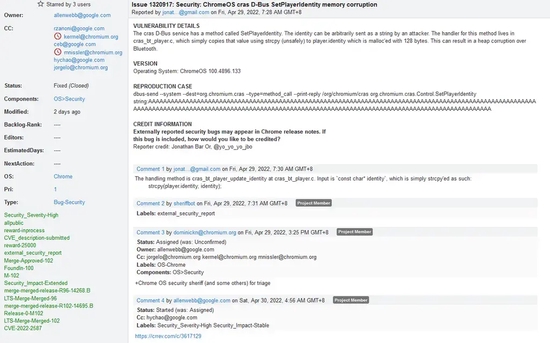

愚人節不愚人,日前,國內知名路由器品牌TP-LINK被曝出安全漏洞“實錘”。據外媒報道,著名安全專家、Google 安全工程師Matthew Garrett 公開了TP-LINKSR20 智能家居路由器一個“允許來自本地網絡連接的任意命令執行”的漏洞。攻擊者可通過該漏洞控制用戶路由器,藉此執行任意命令,危及用戶隱私安全。

值得注意的是,Matthew Garrett早在 90 天前就將漏洞通知了TP-LINK廠商,但因遲遲未收到任何回應,才選擇將漏洞正式公開。據悉,去年12月份,Matthew Garrett將相關漏洞報告提交給TP-LINK(相關網站提示1~3日回覆)後沒有收到任何回覆。由於該漏洞接收平臺漏洞詳情描述字段限制500字不能提供完整的漏洞報告,他又在幾周後通過推特聯繫相關負責人亦沒有任何回覆。

有安全專家對記者表示,隨着智能家居的日漸普及,路由器的安全問題應被給予更多的關注。任何基於無線網絡連接的智能家居設備,都需連接到無線路由器上才能工作,所以路由器便是智能家居安全的首要防線。如果路由器被黑客攻破,就可能導致智能家居暴露在外,引發隱私泄露,甚至人身安全問題。

TP-LINK是普聯技術有限公司旗下品牌,其官網信息顯示,普聯公司在43個國家和地區分別設立了海外直屬子公司或代表處,產品已應用於全球170多個國家。

實際上,這已非TP-LINK首次曝出安全漏洞。公開信息顯示,早在2013年,波蘭網絡安全專家Sajdak發現TP-LINK TL-WDR4300和TL-WR743ND (v1.2 v2.0)無線路由器涉及到http/tftp的後門漏洞。該漏洞還被我國的國家信息安全漏洞共享平臺(CNVD)收錄,多地公安局官方微博也向廣大網民提出了漏洞警示。

而面對漏洞問題,TP-LINK還被媒體曝出存在“不夠重視”、“不願爲之買單”等消極態度”。據外媒neowin稱,2016年,TP-LINK被曝出“域名註冊失效 跳轉其他網址”。該漏洞可能導致用戶被導向危險網頁。然而普聯公司似乎並不關心, Cybermoon的CEO Amitay Dan稱:目前爲止,該公司決定做微小的修復,他們暫時不想花錢購買域名(這是解決這一問題的關鍵)。

記者注意到,近年來,除了TP-LINK外,思科、D-Link也曾被曝出安全漏洞。今年2月,雷鋒網報道稱,Rapid7研究人員在思科 RV320和RV325兩種型號路由器中發現了漏洞,該漏洞將允許未經身份驗證的遠程攻擊者檢索其保存的全部敏感信息。去年8月,據天極網報道,一名安全研究人員稱,黑客可利用D-Link調制解調器路由器中的漏洞將人們鏈接到虛假銀行網站,試圖竊取他們的登錄憑證。

面對日趨高發的路由器漏洞問題,廠商對安全問題的忽視或難辭其咎。去年11月,360發佈的《典型IoT設備網絡安全分析報告》(以下簡稱報告)顯示,約三分之二的廠商,未能在接到第三方報告後的三個月內修復系統漏洞。

報告稱,廠商是守衛IoT安全的第一道關口。廠商能否爲IoT設備設置安全模塊、高強度的出廠密碼,及時修復漏洞,都關係着IoT設備的安全。

然而,報告通過對流行IoT設備製造商的抽樣調查發現,有66.7%的廠商會爲部分IoT產品設置安全模塊,另有33.3%的廠商則在設計IoT產品時完全不考慮安全問題,不設置安全模塊。這種情況在中小廠商和初創廠商中更爲普遍。此外,在進行抽樣調查的IoT設備中,出廠設置弱密碼的設備數量佔比高達64.4%,存在較高的被暴力破解風險,危及用戶隱私。